Konumuza geçmeden önce radius servisinin ne işe yaradığından bahsetmek istiyorum.

Radius, uzaktan bağlantılar için kimlik doğrulama yapılmasına olanak sağlayan bir protokoldür. Bu protokol, çeşitli servisler aracılığı ile (ssh, telnet,vpn vb) uzaktan bağlantı yapan kullanıcıların kullanıcı adı ve şifre bilgilerini radius sunucu üzerinden yönetilmesine olanak sağlar.

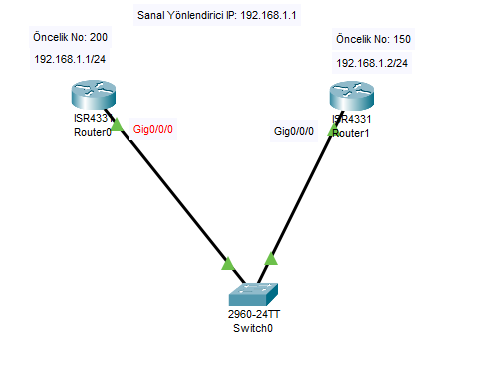

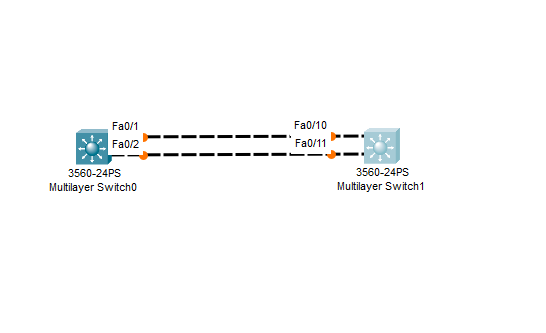

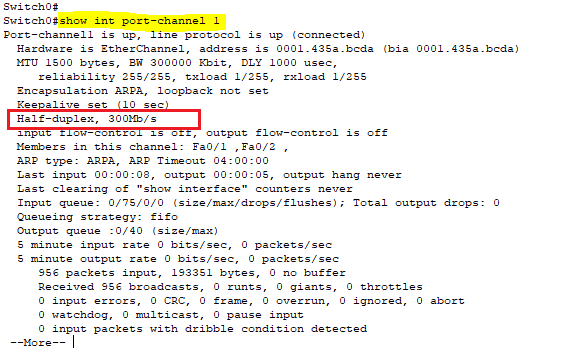

Bu yazıda Cisco cihazlarda radius işlemini anlatmak için örnek yapı oluşturacağız. Bu yapımızda Cisco switchte telnet bağlantısı için kimlik doğrulama işleminin radius sunucu üzerinden yapılmasını sağlayacağız. Yapımızı aşağıdaki görsel üzerinden inceleyebilirsiniz. Biz işlemleri Packet Tracer programız üzerinden yapacağız.

Switch IP: 192.168.1.1

Radius Server IP: 192.168.1.2

Bilgisayar IP: 192.168.1.3

Bu yapıda pc üzerinden telnet bağlantısı yapacağız. Şimdi gerekli konfigürasyonları yapmaya başlayalım;

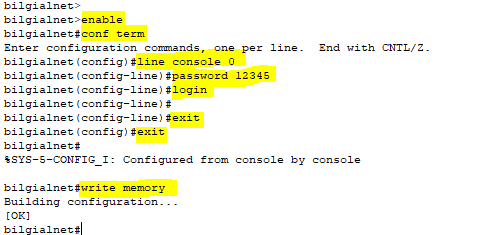

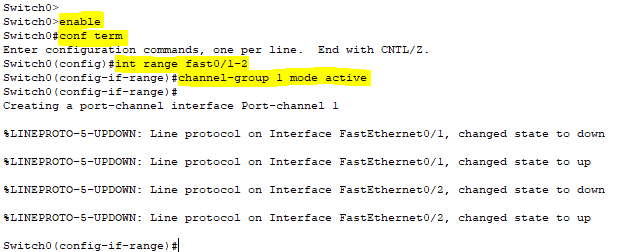

-Switch Üzerinden Yapılacak İşlemler-

1-) İlk olarak switchte hostname ve ip tanımlaması yapıyoruz;

enable

conf term

hostname bilgialnet

interface vlan 1

ip address 192.168.1.1 255.255.255.0

no shutdown

exit

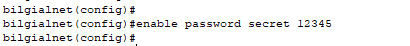

2-) Aşağıdaki komutu uygulayarak switche enable şifresi veriyoruz;

enable password secret 12345

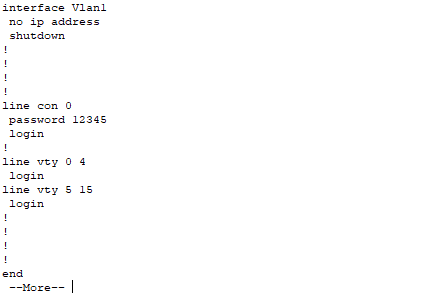

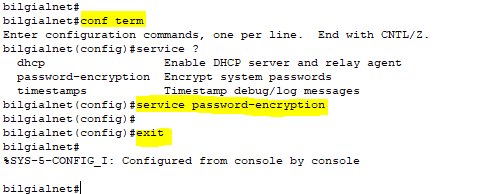

3-) Daha sonra radius ve telneti aktif yapıyoruz;

aaa new-model

radius-server host 192.168.1.2 key Deneme123

aaa authentication login default group radius

line vty 0 4

login

exit

exit

write mem

Burada radius-server host bölümünde radius sunucunun ip adresini giriyoruz. Key olarakta radius sunucu ve switchte ortak olarak kullanılacak bir anahtar tanımlıyoruz. İki cihazda da bu bilgi aynı olmalıdır.

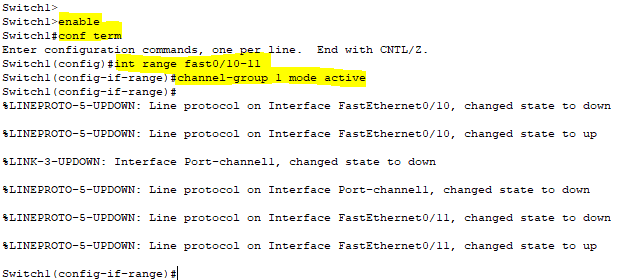

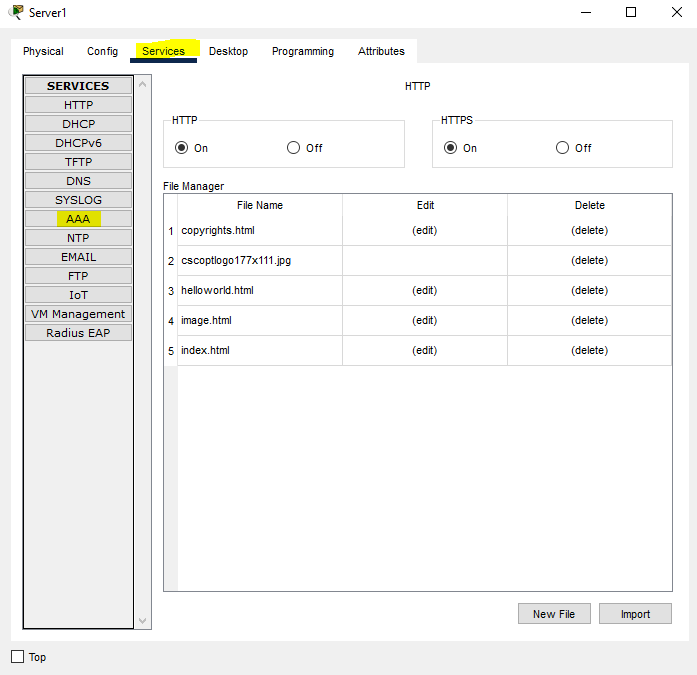

-Radius Sunucu Üzerinde Yapılacak İşlemler-

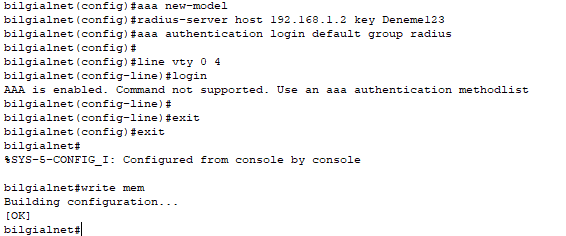

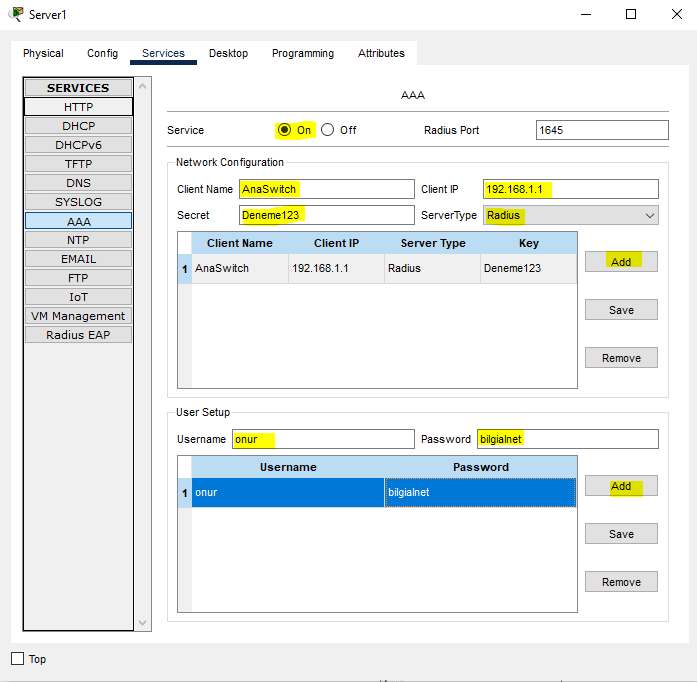

1-) Packet Tracer’da server cihazın üstüne tıklıyoruz. Açılan ekrandan Service yazan sekmeye tıklıyoruz. Daha sonra sol taraftan AAA yazan yere tıklıyoruz.

2-) Açılan bölümden ilk olarak Service bölümünü On duruma getiriyoruz ve daha sonra aşağıdaki alanları dolduruyoruz;

Client Name: Radius client için bir isim veriyoruz.

Client IP: Buraya switchin ip adresini giriyoruz.

Secret: Bu bölüme switch üzerinde radius aktif yaparken girdiğimiz key değerinin aynısını yazıyoruz.

Service Type: Radius olarak seçiyoruz

Gerekli tanımlamaları yaptıktan sonra Add butonuna tıklıyoruz. Daha sonra aynı ekranın alt bölümünden Username ve Password alanlarını doldurup Add butonuna tıklıyoruz. Bu şekilde switche telnet bağlantısı için radius sunucu üzerinden bir kullanıcı oluşturmuş olduk.

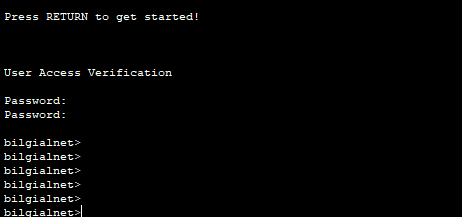

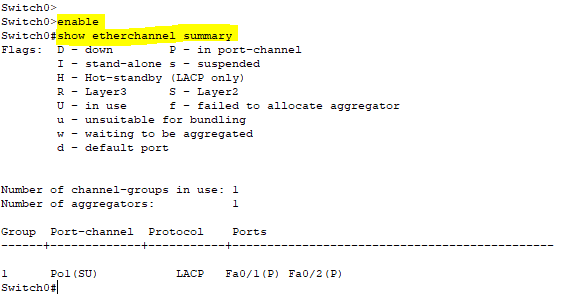

Evet radius yapılandırmamızı tamamladık. Şimdi pc üzerinden telnet bağlantısı yapmayı deneyelim.

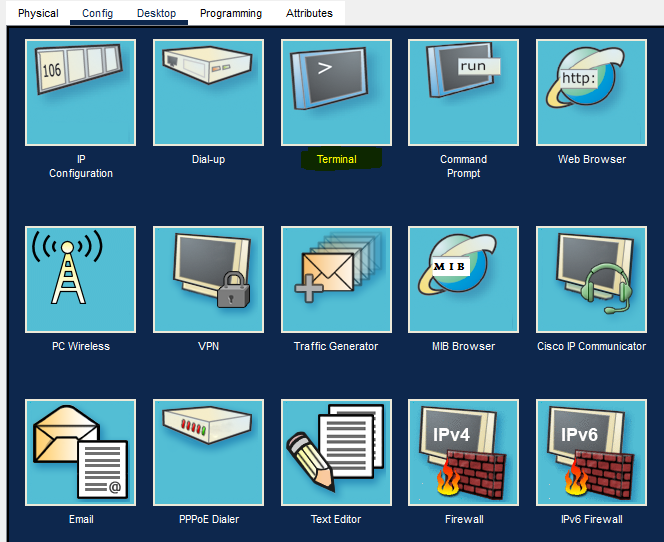

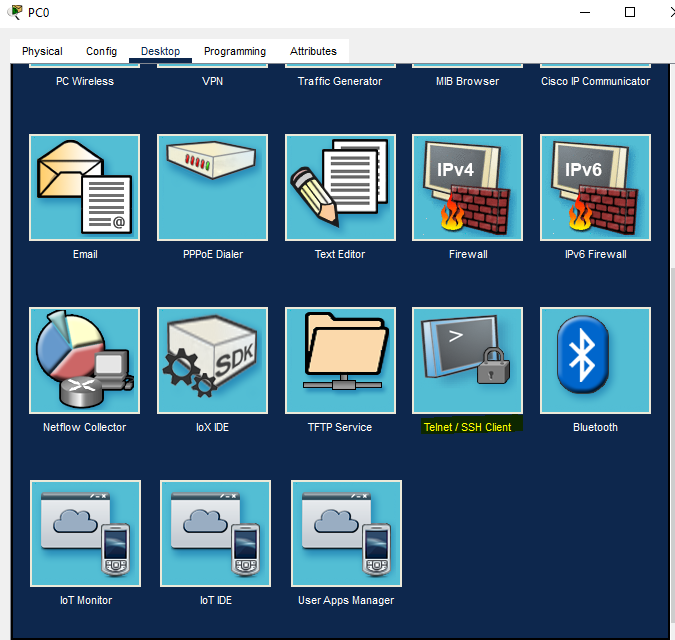

-Bilgisayar Üzerinden Telnet Bağlantısı Yapma-

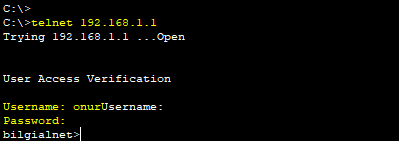

1-) İlk olarak Packet Tracer’dan bilgisayarın üstüne tıklıyoruz. Açılan ekrandan Desktop sekmesine tıklıyoruz. Daha sonra alt bölümden Command Prompt yazan yere tıklıyoruz.

2-) Gelen komut ekranından switche telnet bağlantısı yapmak için telnet 192.168.1.1 yazıp enter yapıyoruz. Bu işlemden sonra bizden kullanıcı adı ve şifre istenecektir. Radius sunucu üzerinden oluşturduğumuz kullanıcının bilgilerini girdiğimizde telnet bağlantısı başarılı olarak gerçekleşecektir.

Not: Bu örnekte sadece bilgisayar ve sunucuda sabit ip tanımlama adımlarını göstermedim. Bu işlemleri gözden kaçırmamanız için bu hatırlatmayı yapıyorum.

Tekrar görüşmek üzere. Şimdilik hoçşçakalın.