Cisco tarafından geliştirilen bir protokol olan Dtp (Dynamic trunking protocol), bağlı olduğu trunk portun bilgisini alarak kendini trunk olarak ayarlamaya yarayan bir port ayarıdır. Bu yazıda bu protokolün kullanımını daha iyi anlamak için örnek bir uygulama yapacağız.

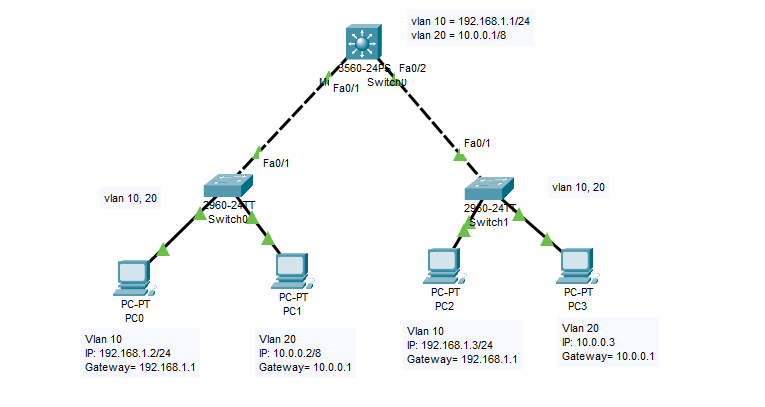

1-) Örnek yapımız aşağıdaki gibidir. Yapımızda iki switch birbirine Fa0/1 portlarında birbirine bağlıdır.

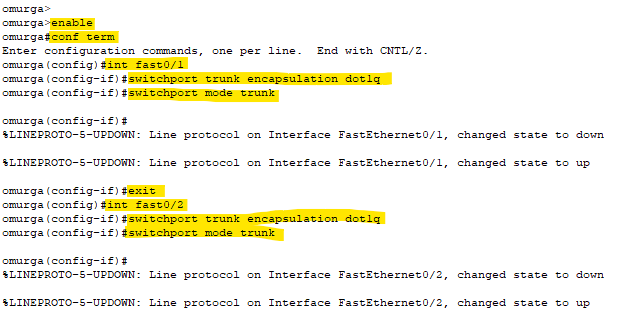

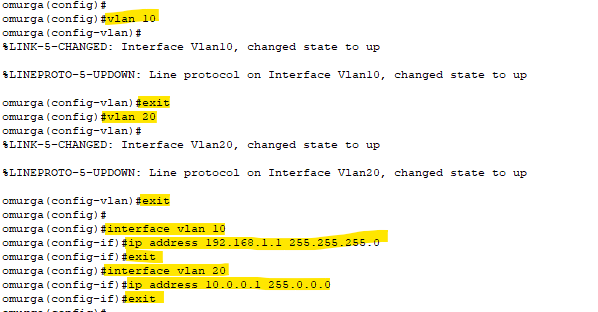

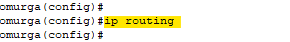

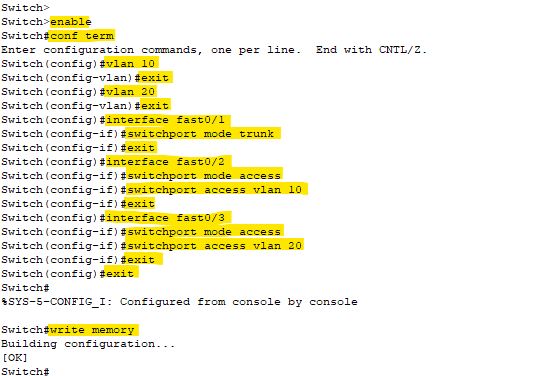

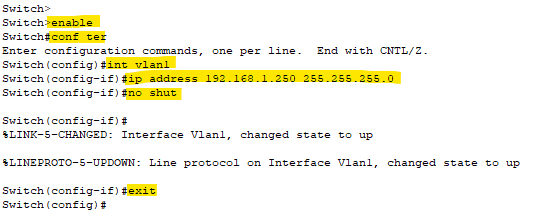

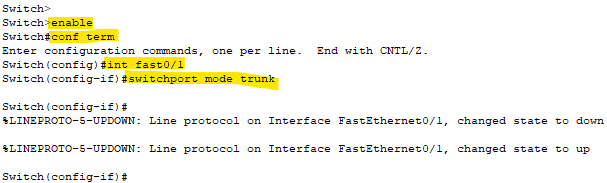

2-) İlk olarak Switch0’da F0/1 portunu aşağıdaki komutları uygulayarak trunk olarak ayarlıyoruz;

enable

conf term

int fast0/1

switchport mode trunk

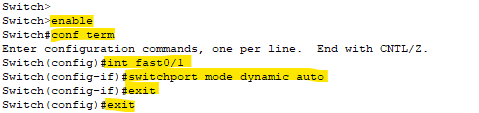

3-) Şimdi Switch1’de F0/1 portunu dinamik olarak ayarlıyoruz.

enable

conf term

int fast0/1

switchport mode dynamic auto

exit

exit

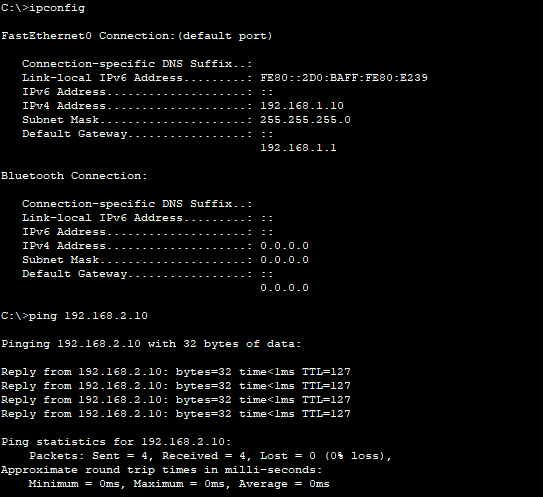

4-) Şimdi Switch1’de enable mod üzerinden aşağıdaki komutu uygulayarak F0/1 portunun durumunu kontrol edelim;

show int trunk

Evet portu dinamik olarak ayarladığımız için karşı taraftaki portun bilgisini alarak kendini trunk olarak yapmış durumda.

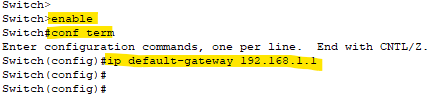

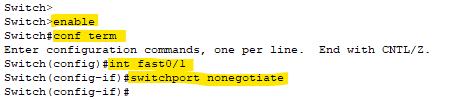

5-) Evet bu durumu engellemek isteyebiliriz. Şimdi bu işlemin nasıl yapılacağını öğrenelim. Bu işlem için Switch0 üzerinden aşağıdaki komutları uygulayalım;

enable

conf term

int fast0/1

switchport nonegotiate

Bu komutları uyguladıktan sonra Switch1’de F0/1 portu sahip olduğu trunk bilgisini bağlı olduğu porta göndermeyecektir.

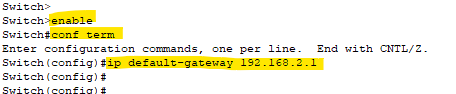

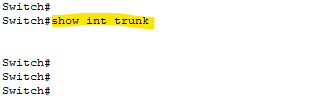

6-) Yaptığımız engellemeyi kontrol etmek için Switch1’de F0/1 portunu tekrar inceleyelim;

enable

show int trunk

Port bilgisi trunk olarak gözükmüyor. Cisco konularımıza devam edeceğiz. Bizi takip etmeye devam edin.