Bir önceki yazıda Cisco router ve L3 switchlerde standart access list’lerin nasıl yazılacağını anlatmıştık. Bu yazıda extended acl’lerin nasıl yazılacağını anlatacağız. Extended access list’leri yazarken belirli kurallar vardır. Bu kurallar şu şekildedir;

- Extended access list’ler sadece 100-199 arasında bir değer alabilir.

- Extended access list’ler kaynağa yakın cihazda yazılmalıdır.

- Extended access list’ler ile port bazlı detaylı kurallar yazmamız mümkündür.

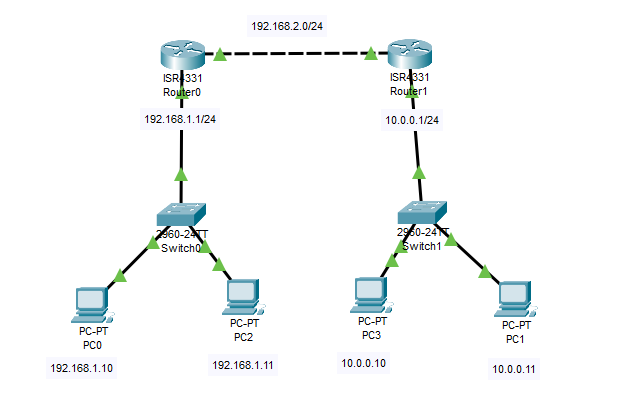

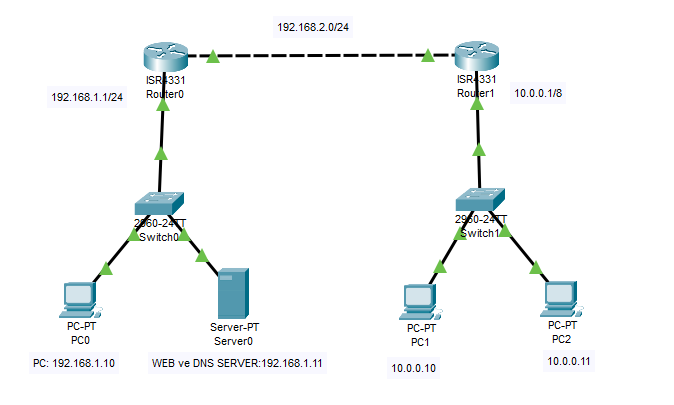

1-) Bu yazıda extended access list ile ilgili bir örnek uygulama yapacağız. Örnek yapımız aşağıdaki görselde gözükmektedir. Aşağıdaki görseldeki gibi tüm cihazların ip tanımları yapılmıştır ve iki network birbirleriyle sorunsuz haberleşebilmektedir (route tanımlamaları yapılmıştır). 192.168.1.11 ip adresli sunucuda web, dns server servisleri aktiftir ve bu sunucu üzerinde bilgialnet.com web sitesi yayınlanmaktadır. Tüm bilgisayarlar bu web sitesine erişebilmektedir.

2-) Bu örnekte 10.0.0.10 ip adresli bilgisayarın 192.168.1.11 sunucunun web server servisine (80 numaralı porta) erişimini engelleyeceğiz. Yani bilgialnet.com adresine erişemeyecek. Sunucudaki diğer servislere erişebilecek.

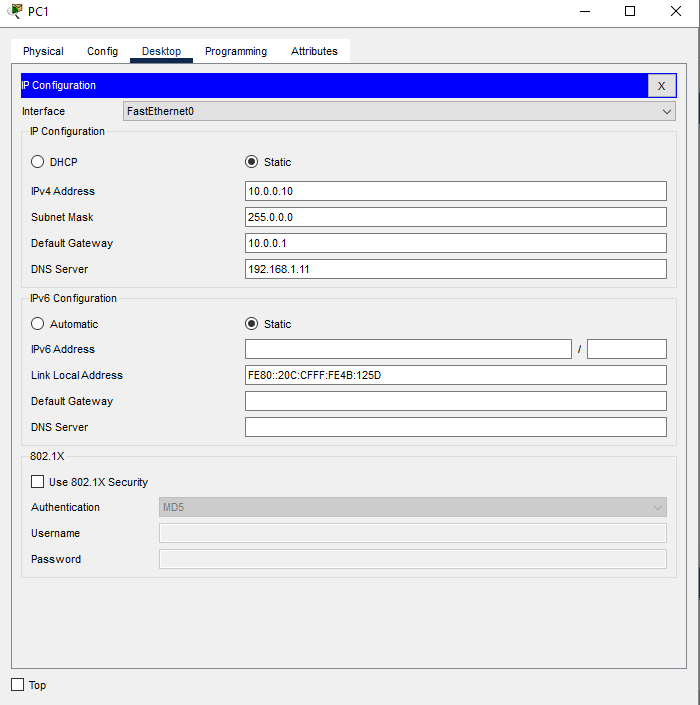

Not: Burada bilgisayarların ip adresi ayarlarında dns adresini 192.168.1.11 yapmamız gerekmektedir. İsim çözümleme işlemini de bu sunucu yaptığı için bu işlemi yapmamız gerekmektedir.

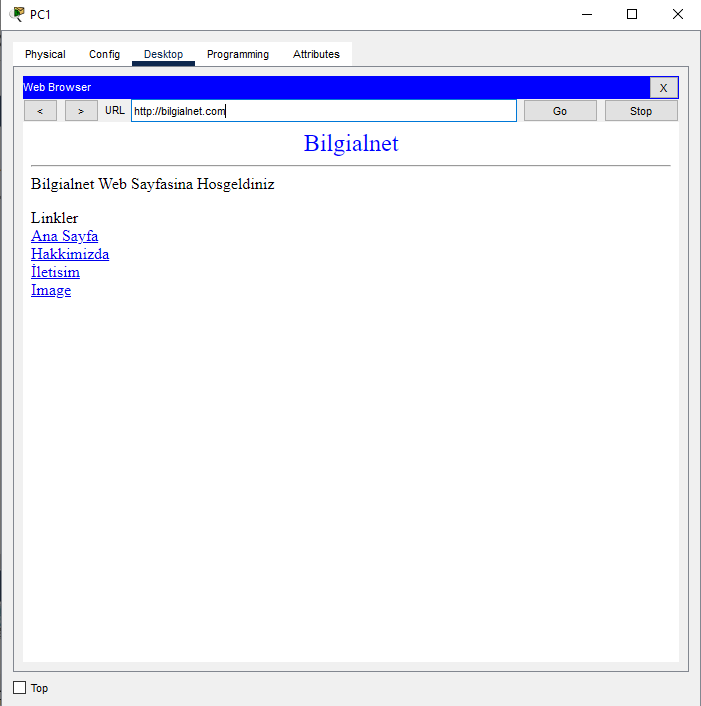

3-) 10.0.0.10 ip adresli bilgisayardan bilgialnet.com adresine giriş yapmayı deneyelim. Evet görselde de gözüktüğü gibi erişim sorunsuz olarak gerçekleşmektedir.

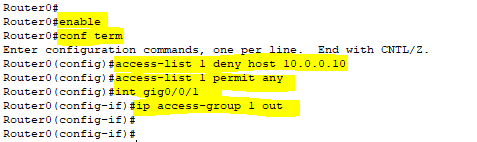

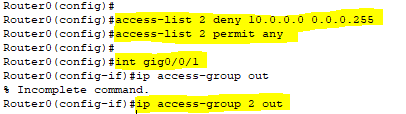

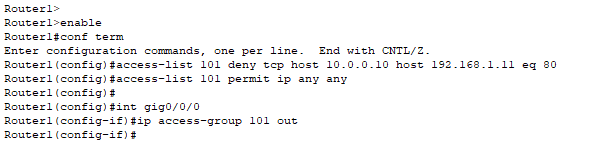

4-) Şimdi Router1 üzerinden aşağıdaki komutları yazalım;

enable

conf term

access-list 101 deny tcp host 10.0.0.10 host 192.168.1.11 eq 80

access-list 101 permit ip any any

int gig0/0/0

ip access-group 101 out

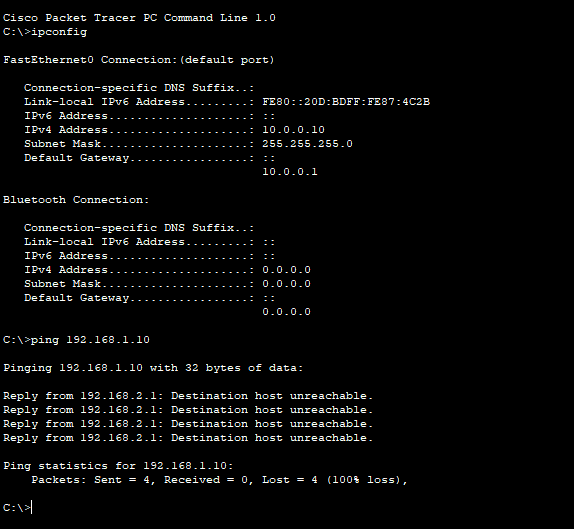

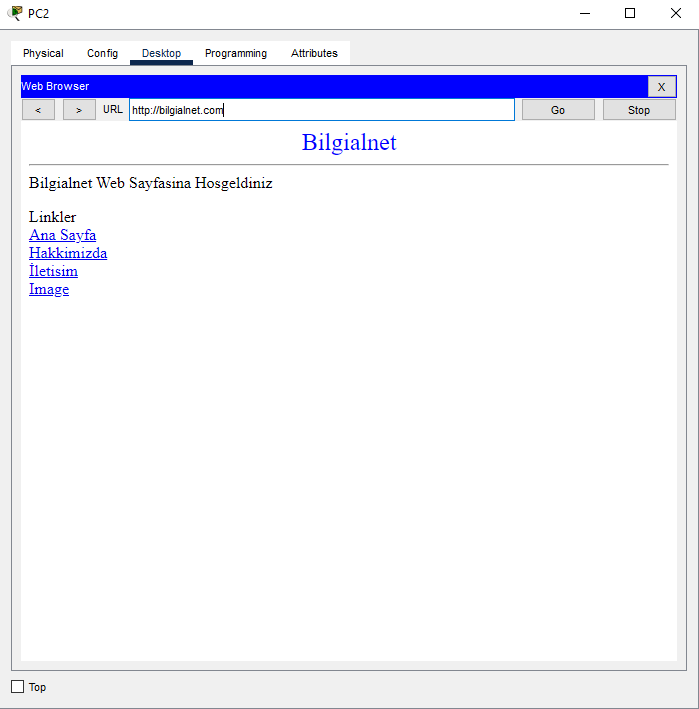

5-) Yukarıdaki komutları uyguladıktan sonra ile olarak 10.0.0.11 ip adresli cihazdan web siteye erişmeyi deneyelim.

Erişim sorunsuz olarak gerçekleşti. Çünkü bu cihaz için bir engelleme yapmadık.

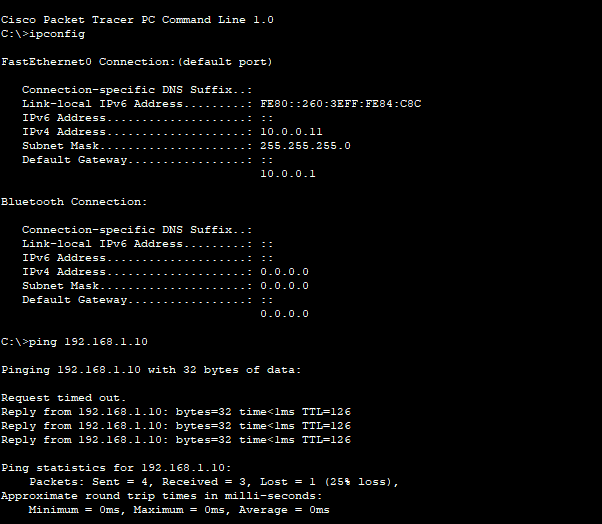

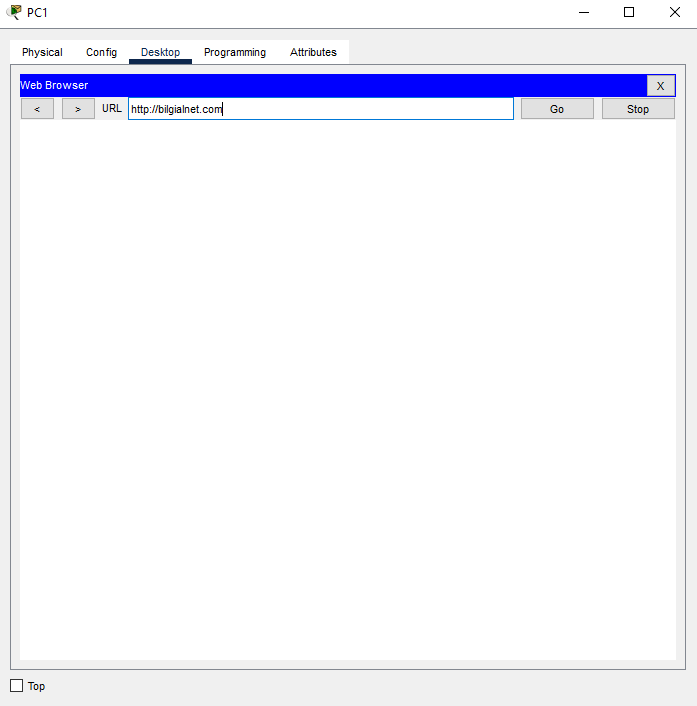

6-) Şimdi 10.0.0.10 ip adresli bilgisayardan web sitesini açmaya çalışalım.

Evet görselde de gözüktüğü gibi web site açılmadı. Kuralımız doğru olarak çalışıyor. Bilgisayarımızdan web sunucusuna ping atmayı denersek iletişim sorunsuz olarak gerçekleşecektir. Çünkü sadece 80 numaralı portu engelledik. Cisco ile ilgili konularımıza devam edeceğiz.